Informática II

Contenidos

Normativa

Criterios de evaluación de la asignatura

Ejercicio sobre creación de páginas web (23/03/2026)

Redes de computadores e Internet

Internet

- Apuntes

- Presentación

- Ejercicios

- Ejercicio evaluable: Acceder al ejercicio (El ejercicio estará abierto del 7 al 12 de abril de 2026)

Creación de páginas web

- Apuntes

- Presentación

- Presentación (Estilos)

- Ejercicios

- Ejercicio evaluable: Acceder al ejercicio (El ejercicio estará abierto del 7 al 12 de abril de 2026)

- Creación de una página web personal

- Creación de una página web personal utilizando contenedores

- Etiquetas para tablas

- Tablas en HTML (W3Schools)

- Ejemplo de tablas en HTML5 (Descargar)

- Trabajo evaluable: Creación de una página web personal (Fecha de entrega del ejercicio: 13 de abril de 2026)

- Creación de un sitio web

- Acceder a w3schools

- Visual Studio Code (IDE): Visual Studio Code

La web 2.0

- Apuntes

- Presentación

- Ejercicios

- Ejercicio evaluable (Voluntario): Acceder al ejercicio (El ejercicio estará abierto del 7 al 12 de abril de 2026)

Ejercicios

- Ejercicio evaluable (Examen): Acceder al ejercicio (Fecha de realización del ejercicio: 13 de abril de 2026)

Recursos gratuitos

(Importante: No olvides respetar los derechos de autor)

- Iconos: https://boxicons.com

- Gradientes de color: https://webgradients.com

- Imágenes: https://unsplash.com

- Fuentes: https://fonts.google.com

- Imágenes: https://pixabay.com

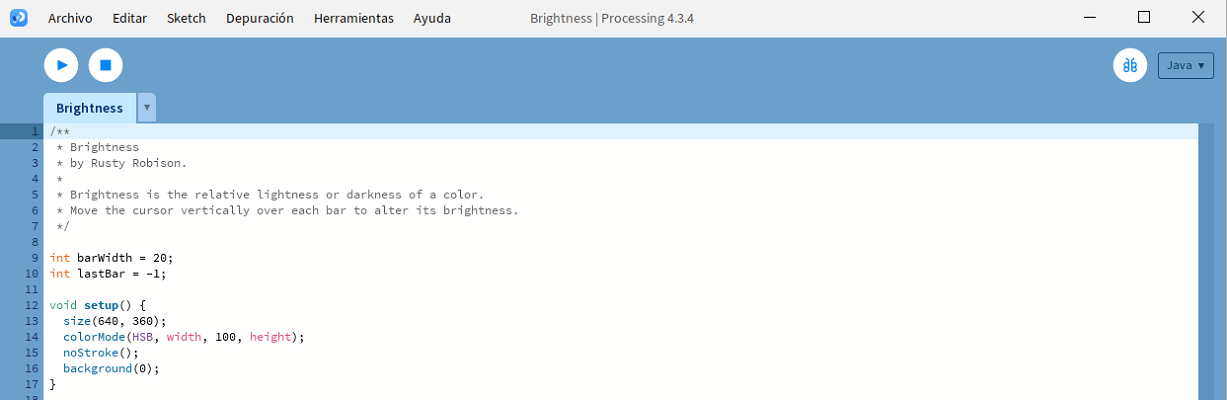

Programación

Introducción a la programación

- Apuntes

- Presentación

- Preguntas sobre programación y lenguajes de programación

- Ejercicio (Lenguajes de programación)(Formato .pdf)

- Ejercicio (Lenguajes de programación)(Formato .docx)

- Ejercicio evaluable (Tema 1): Acceder al ejercicio

El ciclo de vida del desarrollo del software

- Apuntes

- Presentación

- Preguntas sobre el ciclo de vida del desarrollo del software

- Presentación diagramas de flujo y pseudocódigo

- Ejercicios (diagramas de flujo)

- Ejercicios (pseudocódigo)

- Ejercicio evaluable (Tema 2): Acceder al ejercicio

Paradigmas de programación

- Apuntes

- Ejercicio evaluable (Tema 3): Acceder al ejercicio

- Ejercicio evaluable I (pseudocódigo): Acceder al ejercicio

- Ejercicio evaluable II (pseudocódigo): Acceder al ejercicio

Programación estructurada. El lenguaje Python

- Presentación (I)

- Presentación (II)

- Tutorial de python

- El libro de Python (libro online gratuito y abierto)

- Python para todos

- w3schools.com (Tutorial Python)

- Ejercicios (I)

- Ejercicios (II)

- Trabajos (I)

- Trabajos (II)

- Ejercicio evaluable (I)

Programación estructurada. El lenguaje C

- Apuntes

- w3schools.com (Tutorial C)

- w3schools.com (Tutorial C++)

- w3schools.com (Tutorial C#)

- Ejercicios (I)

- Ejercicios (II)

Programación orientada a objetos (POO). El lenguaje Java

Recursos

Estos son sólo algunos de los muchos recursos que puedes utilizar:

- Pseudocódigo: PSeint

- Diagramas de flujo: Dia

- Diagramas de flujo (on line): smartdraw

- BlueJ (IDE): BlueJ

- Dev-c++ (IDE): Dev-c++

- Visual Studio Code (IDE): Visual Studio Code

- Página oficial de Python: Página oficial de Python

- Página oficial de Pycharm: Página oficial de Pycharm

- Página oficial de w3schools: Página de w3schools.com

Datos

Datos masivos (Big Data)

La huella digital

Data scraping.

Ejercicios

- Trabajo sobre Datos Masivos o Big Data. Elaboración de una presentación (guión)

- Preguntas sobre Datos masivos o Big Data

- Ejercicio: Examen de ejemplo

- Ejercicio (Solución): Examen de ejemplo (Solución)

- Ejercicio evaluable (Examen): Acceder al ejercicio

Recursos

Inteligencia artificial

Bloques básicos de un sistema de inteligencia artificial: percepción, representación, razonamiento, aprendizaje y actuación

- Bloques de un sistema de IA: Presentación

- Bloques de un sistema de IA: Ejercicio

Diseño de un sistema inteligente con uso como mínimo de los bloques de percepción y actuación.

- Diseño de un sistema inteligente: Ejercicio práctico

- App Inventor

Recursos

- Elementos de IA (Curso online gratuito)

- Teachable machine

- Machine Learning for Kids

- IA con Machine Learning for Kids (Educar para el cambio)

- Desarrollar un plan de estudios de IA adaptado a las escuelas secundarias europeas

- v2.learningml.org/

- App Inventor

- Big Data (INTEF)

- Inteligencia artificial (INTEF)

- Aprendizaje automático (INTEF)

- Aprendizaje profundo (INTEF)

Seguridad informática

Seguridad informática

- Apuntes

- Presentación

- Página web

- Preguntas sobre seguridad informática (Fecha límite de entrega: 7 de mayo de 2025)

- Ejercicio evaluable: Acceder al ejercicio

- Ejercicio evaluable (Criptografía): Acceder al ejercicio

- Ejercicio evaluable (Cifrado César): Acceder al ejercicio

El malware

- Apuntes

- Presentación

- Preguntas sobre el malware (Fecha límite de entrega: 7 de mayo de 2025)

- Ejercicio evaluable: Acceder al ejercicio

Ejercicios

- Ejercicio cifrado César (Guión)

- Ejercicio examen seguridad (Guión)

- Ejercicio evaluable (Examen I): Acceder al ejercicio

- Ejercicio evaluable (Examen II): Acceder al ejercicio

- Ejercicio evaluable (Examen): Acceder al ejercicio

Recursos

Gestores de contraseñas:

- Gestores de contraseñas: KeePass

- Gestores de contraseñas: KeePassXC

- Crear volumenes cifrados: Veracrypt

- Calcular hashes: HashMyFiles

- Cifrado de archivos: PortablePGP

- Cifrado de archivos: gpg4win

Instituto Nacional de Ciberseguridad (INCIBE):

Descripción de los conceptos básicos de la ciberseguridad (Microsoft Learn):

Criterios de evaluación de la asignatura

CE.I.2. Conocer las componentes básicas y fundamentos técnicos de funcionamiento de las redes con las que interactúa así como los servicios habituales de la red Internet, instalando, configurando y usando dichas redes y servicios aplicando competencias propias para la resolución de problemas.

CR2.1. Conocer la evolución de la red Internet, desde el nacimiento de la WWW hasta la web 2.0, entendiendo sus aportaciones, así como la importancia actual de la misma.

CR2.2. Comprender y usar las tecnologías propias de la WWW para la creación de páginas web sencillas.

CR2.3. Conocer y usar los distintos servicios sociales y colaborativos propios de la web 2.0, y utilizarlos en función de las necesidades personales y de los proyectos de trabajo.

CR2.4. Instalar en servidores locales servicios propios de la web 2.0, configurando accesos y creando entornos locales de trabajo colaborativo.

CE.I.3. Aplicar el pensamiento computacional para analizar, diseñar e implementar sistemas de computación en entornos diversos: computadores, entorno web, dispositivos móviles y sistemas físicos y aplicar procedimientos rigurosos de prueba y depuración de programas, así como de resolución de problemas en todas las fases de desarrollo de software.

CR3.1. Conocer y aplicar las estructuras más básicas de la programación orientada a objetos.

CR3.2. Conocer y usar distintos entornos de desarrollo, lenguajes de programación y lenguajes de modelado.

CR3.3. Desarrollar sencillas páginas web, con interactividad mediante lenguajes de scripting.

CR3.4. Implementar sencillas aplicaciones para dispositivos móviles, diseñando las interfaces adecuadas según la aplicación.

CR3.5. Montar y programar sistemas físicos que reaccionen a estados de su entorno.

CE.I.4. Utilizar un software de hoja de cálculo para el manejo sencillo de información, realizar el diseño completo de una base de datos relacional sencilla plasmado en un sistema gestor de bases de datos relacional en entorno ofimático, y conocer y comprender la noción de datos masivos, así como las oportunidades y riesgos, tanto sociales como personales, de su tratamiento.

CR4.1. Conocer el concepto y las características de datos masivos. big data, y su relevancia en la sociedad actual.

CR4.2. Identificar y reconocer la presencia de fuentes de datos masivas en su entorno en forma de sensores, dispositivos o información en la red Internet.

CR4.3. Evaluar las oportunidades y riesgos que puede tener el uso del tratamiento masivo de datos gestionados de manera abierta o privativa, usando para ellos ejemplos y situaciones concretas.

CR4.4. Ser consciente de la importancia de la huella digital que deja cada individuo con los datos que genera y comparte, y establecer una actitud crítica para preservar la privacidad.

CR4.5. Recopilar información de algún sistema de datos abiertos para generar una visualización gráfica de dicha información.

CR4.6. Utilizar técnicas de raspado de datos, data scraping, para crear nueva información y contenidos.

CE.I.5. Comprender los principios básicos de funcionamiento de la inteligencia artificial y su impacto en nuestra sociedad, conocer los diferentes elementos de la inteligencia artificial y los bloques básicos para ser capaces de construir sistemas sencillos: uno de aprendizaje automático y otro que interactúe con el mundo real a través de un dispositivo móvil que abarque como mínimo los bloques de percepción y actuación.

CR5.1. Conocer los componentes/bloques básicos de un sistema de inteligencia artificial en el contexto del entorno con el que interactúa.

CR5.2. Seleccionar un ejemplo de sistema inteligente e identificar los bloques básicos del sistema.

CR5.3. Diseñar un sistema inteligente sencillo, con el uso de dispositivos móviles, que comprenda como mínimo los bloques de percepción y actuación utilizando los sensores y actuadores básicos.

CE.I.6. Conocer y saber aplicar los principios fundamentales de la seguridad informática y desarrollar hábitos que fomenten el bienestar digital, aplicando medidas preventivas y correctivas, para proteger dispositivos, comunicaciones, datos personales y la propia salud en relación con la tecnología.

CR6.1. Saber desenvolverse en el uso diario de las nuevas tecnologías con seguridad, principalmente ante ataques malintencionados, pero también ante errores de software o hardware y ante el mal uso de la tecnología.

CR6.2. Conocer la evolución histórica de la criptografía, a lo largo de toda la historia hasta tecnologías tan actuales como las criptomonedas, entendiendo su necesidad y propósito, así como la importancia actual de la misma.

CR6.3. Identificar y saber reaccionar ante situaciones relacionadas con las nuevas tecnologías que representan una amenaza o reto, escogiendo la mejor solución entre diversas opciones, desarrollando prácticas saludables y seguras, y valorando el bienestar físico y mental, tanto personal como colectivo.

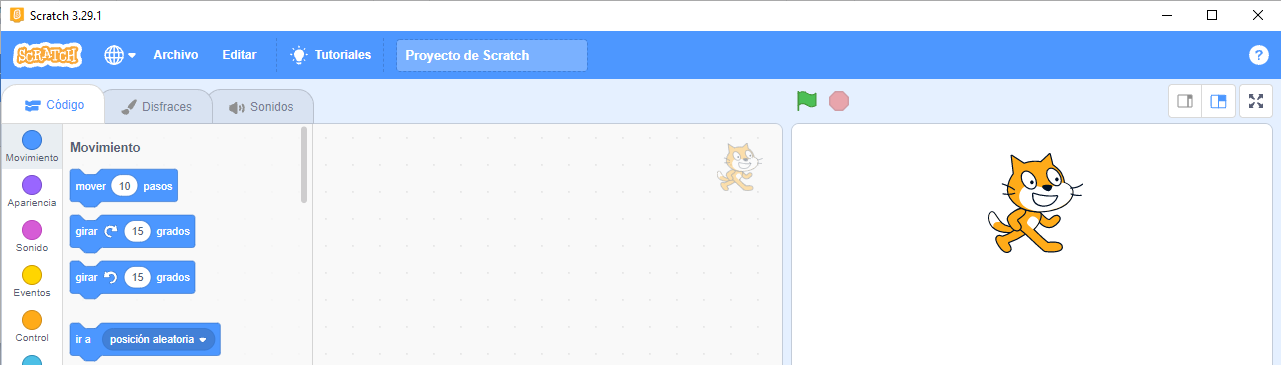

Programación (Scratch)

Apuntes

Manual de Scratch (Javier Fernández Panadero): Acceder

Guía de referencia (Eduteca): Acceder

Manual de Scratch (aulatecnologia): Acceder

Manual de Scratch (evainformatica.es): Acceder

Ejercicios

Ejercicio 1 (Presentación): Descargar guión

Ejercicio 2 (Batalla espacial): Descargar guión

Ejercicio 3 (Laberinto): Descargar guión

Recurso de apoyo: Programando un laberinto con scratch, ¡para principiantes!

Manual del juego (guión)

Página oficial de Scratch

Programación (Robomind)

Apuntes

Acceder a la documentación de Robomind

Ejercicios

Página oficial de Robomind